Foto: Ravie Laskhman

Pelaku jahat dapat memanfaatkan visibilitas forensik yang "tidak memadai" ke dalam Google Cloud Platform (GCP) untuk mengekstraksi data sensitif, demikian temuan sebuah penelitian baru. GCP tidak memberikan tingkat visibilitas dalam log penyimpanannya yang diperlukan untuk memungkinkan penyelidikan forensik yang efektif, membuat organisasi tidak mengetahui potensi serangan eksfiltrasi data.

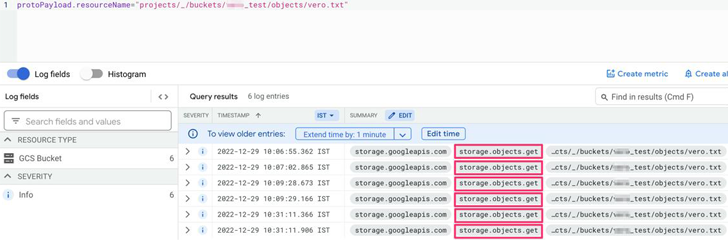

Serangan bank pada prasyarat bahwa musuh dapat memperoleh kendali atas entitas manajemen akses dan identitas (IAM) di organisasi yang ditargetkan dengan metode seperti rekayasa sosial untuk mengakses lingkungan GCP. Inti masalahnya adalah bahwa log akses penyimpanan GCP tidak memberikan transparansi yang memadai sehubungan dengan potensi akses file dan peristiwa baca. Metode yang sama digunakan untuk berbagai jenis akses, termasuk: Membaca file, mengunduh file, menyalin file ke server eksternal, dan membaca metadata file,

Kurangnya pembedaan ini dapat memungkinkan penyerang mengambil data sensitif tanpa terdeteksi, terutama karena tidak ada cara untuk membedakan antara aktivitas pengguna yang sah dan berbahaya. Sejak saat itu, Google telah memberikan rekomendasi mitigasi, mulai dari Kontrol Layanan Virtual Private Cloud (VPC) hingga penggunaan header pembatasan organisasi untuk membatasi permintaan sumber daya cloud. Pengungkapan tersebut muncul saat Sysdig menemukan kampanye serangan canggih yang dijuluki SCARLETEEL yang menargetkan lingkungan dalam peti kemas untuk melakukan pencurian data dan perangkat lunak berpemilik.

Sumber: The Hacker News, Experts Reveal Google Cloud Platform's Blind Spot for Data Exfiltration Attacks